在网络安全领域,僵尸网络(Botnet)长久以来是威胁网络空间的毒瘤。近年来出现了一种特殊现象——某些僵尸网络在扩张过程中,会主动攻击并清除其他僵尸网络感染的设备,将其“收编”或“摧毁”,形成“僵尸打僵尸”的奇特景观。这背后并非出于“正义”,而是黑产势力之间对有限感染资源的激烈争夺。本文将深入这类“流氓僵尸网络”的母巢,从产品与技术层面剖析其运作机制。

一、产品化思维:僵尸网络即服务(Botnet-as-a-Service)

现代高级僵尸网络已呈现高度产品化特征。其运营者(Botmaster)不再满足于简单的DDoS攻击或挖矿,而是构建了一套完整的“商业”体系:

- 模块化功能:提供勒索软件、数据窃取、代理转发、垃圾邮件、加密挖矿等可插拔模块,客户(通常是其他黑产分子)可按需“订购”。

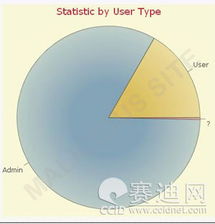

- 控制面板(C&C)可视化:提供仪表盘,实时展示在线僵尸数量、地域分布、攻击流量、收益报表等,用户体验堪比正规SaaS产品。

- 客户支持与更新:提供“技术支持”,定期推送漏洞利用包(Exploit Kit)更新,以对抗安全软件查杀并感染新设备。

二、核心技术探秘:隐匿、对抗与扩张

- 隐匿通信技术:

- 域名生成算法(DGA):每天生成数千个随机域名,仅少数指向真实C&C服务器,使追踪阻断异常困难。

- 协议伪装:利用HTTPS、DNS隧道,甚至伪装成流行云服务(如Google、AWS)的合法流量,混淆检测。

- P2P化架构:采用去中心化的点对点网络,消除单点故障,即使部分节点被端,网络仍能自治运行。

- 对抗性生存技术:

- 进程注入与守护:注入合法系统进程(如svchost.exe),并监视自身进程,若被终止则立即重启。

- 内核级Rootkit:获取系统最高权限,隐藏文件、进程、网络连接,甚至直接对抗安全软件的内核驱动。

- “拆墙”行为:主动扫描并终止竞争对手僵尸进程、关闭其C&C连接端口、删除其持久化项,独占设备资源。

- 自动化扩张引擎:

- 漏洞武器库:整合永恒之蓝(EternalBlue)、Log4j等Nday/0day漏洞,对全网进行无差别扫描攻击。

- 弱密码爆破集群:针对SSH、RDP、数据库、物联网默认口令进行分布式爆破,效率极高。

- 供应链投毒与软件捆绑:通过破解软件、盗版系统、第三方插件等渠道进行传播。

三、生态与利益链:黑暗森林法则

“僵尸何必为难僵尸”的本质,是黑产生态中残酷的“黑暗森林法则”。设备(尤其是高性能服务器、物联网设备)是稀缺资源:

1. 算力即金钱:可用来挖矿(门罗币、比特币),直接变现。

2. 数据即资产:窃取的企业数据、个人隐私可在暗网市场拍卖。

3. 代理即权力:庞大的僵尸代理网络可被租用进行点击欺诈、爬虫攻击或作为攻击跳板。

因此,当一个僵尸网络发现设备已被其他家族感染,最优策略就是“清除-占领”,这导致了僵尸网络之间无声却激烈的“内战”。

四、防御视角的启示

面对如此产品化、技术化的威胁,防御者需升级思维:

- 行为检测重于特征匹配:关注异常网络连接(如向非常用端口发送加密心跳包)、进程血缘关系异常、系统资源被未知进程长期占用等。

- 强化边界与身份认证:严格限制RDP/SSH等管理端口的暴露,强制使用多因素认证与强密码策略。

- 威胁情报共享:通过行业联盟共享僵尸网络C&C的IoC(失陷指标),实现协同防御,打破其基础设施。

- 主动狩猎(Threat Hunting):基于假设,在内部网络主动搜寻潜伏的僵尸节点,而非被动等待告警。

“流氓僵尸网络”之间的相互吞噬,暴露了网络地下经济野蛮而高效的生存逻辑。其产品化与技术精细化程度,已不亚于许多合法科技企业。这警示我们,网络安全对抗不仅是技术的较量,更是体系与生态的对抗。唯有以体系化的防御、全局化的视角,并借助AI与自动化技术提升响应速度,才能在这场不对等的战争中,守护数字世界的疆土。