随着互联网的深入普及和物联网设备的爆炸式增长,网络空间的安全形势日益严峻。其中,僵尸网络作为网络攻击的主要载体之一,其隐蔽性、破坏性和规模化特征,对个人隐私、企业数据乃至国家安全构成了持续且严重的威胁。因此,高效、精准的僵尸网络检测技术,已成为现代网络安全防御体系中不可或缺的一环。

僵尸网络,通常指被攻击者通过恶意软件秘密控制的大量联网设备(如个人电脑、服务器、摄像头、智能家居设备等)所组成的网络。控制者(“僵尸牧人”)可以远程操纵这些“僵尸”设备,发起分布式拒绝服务攻击、发送海量垃圾邮件、窃取敏感信息或进行加密货币挖矿等非法活动。检测此类网络的核心挑战在于其行为的隐蔽性和动态演化能力。

目前,主流的僵尸网络检测技术主要围绕以下几个层面展开:

- 基于特征的检测:这是较为传统的方法。通过分析已知僵尸网络恶意软件的代码片段、通信协议特征(如特定的端口、数据包格式)、控制服务器域名或IP地址等,建立特征库进行匹配。这种方法对于已知变种检测效率高、误报率低,但难以应对新型或经过混淆、变形的僵尸程序。

- 基于异常行为的检测:这种方法不依赖已知特征,而是专注于识别网络或主机行为的异常。它首先建立正常行为模型(基线),例如一台设备在正常工作时的网络流量模式、连接频率、数据吞吐量等。当监测到设备出现异常行为,如在不寻常的时间发起大量对外连接、通信协议异常、流量突然激增或与已知恶意IP通信时,系统会发出警报。这种方法能有效发现未知威胁,但难点在于准确界定“正常”与“异常”,且容易产生误报。

- 基于网络流量的检测:聚焦于网络层面的宏观分析。通过监测网络边界或关键节点的流量,分析流量统计特征(如数据包大小分布、流持续时间、源/目的IP的聚集性等)。僵尸网络在发起攻击或接收指令时,其流量模式往往表现出明显的集群性和同步性,例如大量设备在同一时间向特定目标发送小数据包(DDoS攻击特征)。利用机器学习算法对这些流量特征进行训练和分类,是目前研究的热点。

- 基于信誉评价与威胁情报的检测:这种方法借助外部力量。通过集成来自全球的威胁情报源,对IP地址、域名、URL、文件哈希等建立信誉评分。当网络内的设备尝试与低信誉评分的实体通信时,即可触发检测。通过沙箱技术动态分析可疑文件的行为,并将结果共享至威胁情报平台,形成检测闭环。

- 基于主机行为的深度分析:在终端设备上安装安全代理,深度监控系统调用、进程行为、注册表修改、文件操作等。僵尸软件为了持久化驻留和开展活动,必然会在主机上留下行为痕迹。通过分析这些深层次的行为序列,可以更精准地判定是否被植入恶意程序。

面临的挑战与未来趋势

尽管检测技术不断进步,僵尸网络的对抗技术也在“水涨船高”。它们越来越多地使用端到端加密通信、快速更换控制服务器(如利用域名生成算法)、模仿正常用户行为(低流量、慢速攻击)以及利用合法云服务和社交网络作为命令与控制信道,使得检测难度倍增。

僵尸网络检测技术的发展将呈现以下趋势:

- 人工智能与机器学习的深度融合:利用深度学习模型处理海量、高维的网络安全数据,自动提取更复杂的威胁特征,提升对新型和隐蔽攻击的发现能力。

- 检测与响应一体化:检测(Detection)之后,自动化的响应(Response)与遏制(Containment)同样重要。未来的系统将更注重实时联动,实现从发现、分析、处置到恢复的自动化安全运维。

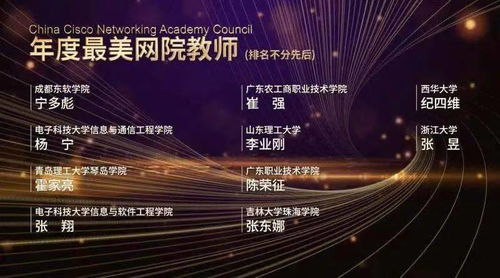

- 跨域协同与情报共享:单一组织或网络难以应对全球化的僵尸网络威胁。加强企业、行业、国家乃至国际间的威胁情报共享与协同防御,将成为提升整体防护效能的关键。

- 聚焦物联网安全:数量庞大且安全防护薄弱的物联网设备是僵尸网络扩张的“温床”。针对物联网设备资源受限的特点,开发轻量级、高效率的检测与防护方案是当务之急。

僵尸网络检测是一场没有终点的攻防较量。它不仅是技术层面的博弈,更是对网络安全体系韧性、协同能力和智能水平的全面考验。唯有持续创新、多维布防、协同作战,才能在数字时代筑牢网络空间的“免疫防线”。